В этой статье на примере Ubuntu/Debian разберём:

- как проверить сеть и IP сервера;

- как обновить систему безопасно;

- как создать пользователя с правами sudo;

- как сделать базовую защиту SSH (без фанатизма);

- как включить UFW и не заблокировать себе вход;

- как быстро проверить диск/память и добавить swap при необходимости.

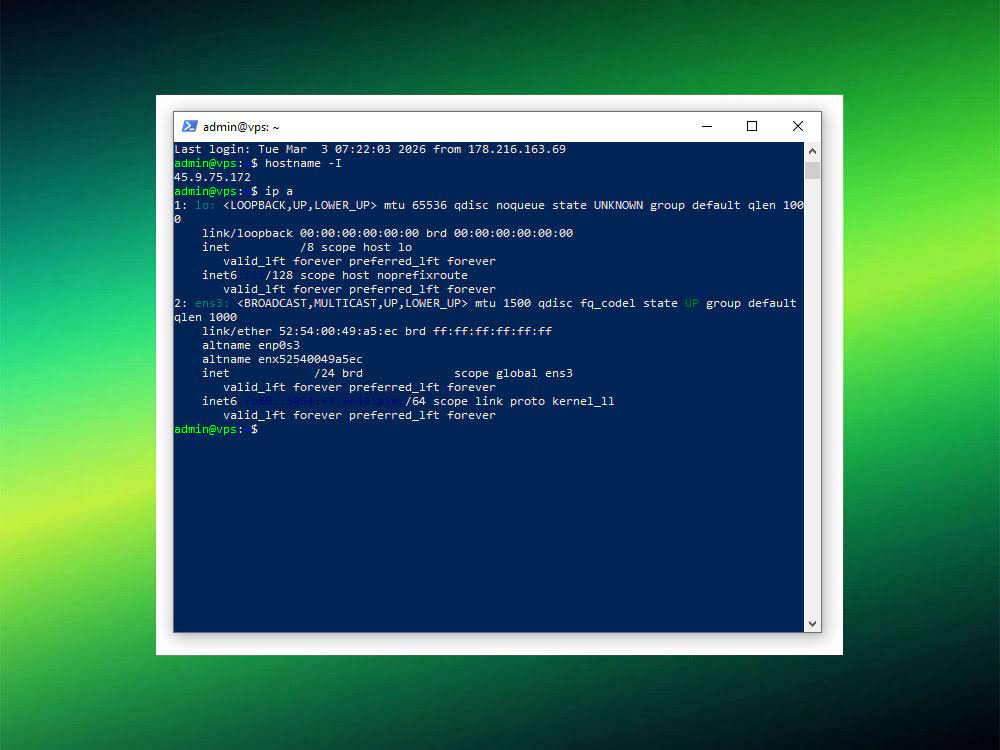

Шаг 1. Проверяем IP и сетевой интерфейс

Сначала убеждаемся, что вы на правильном сервере и видите свой IP.

Показать IP:

hostname -IПоказать сетевые интерфейсы (обычно это eth0 или ens*):

ip aПодсказка: дальше в примерах мы будем использовать обычный SSH по 22 порту. Если у тебя уже нестандартный порт (например, 22222) — просто подставляй свой.

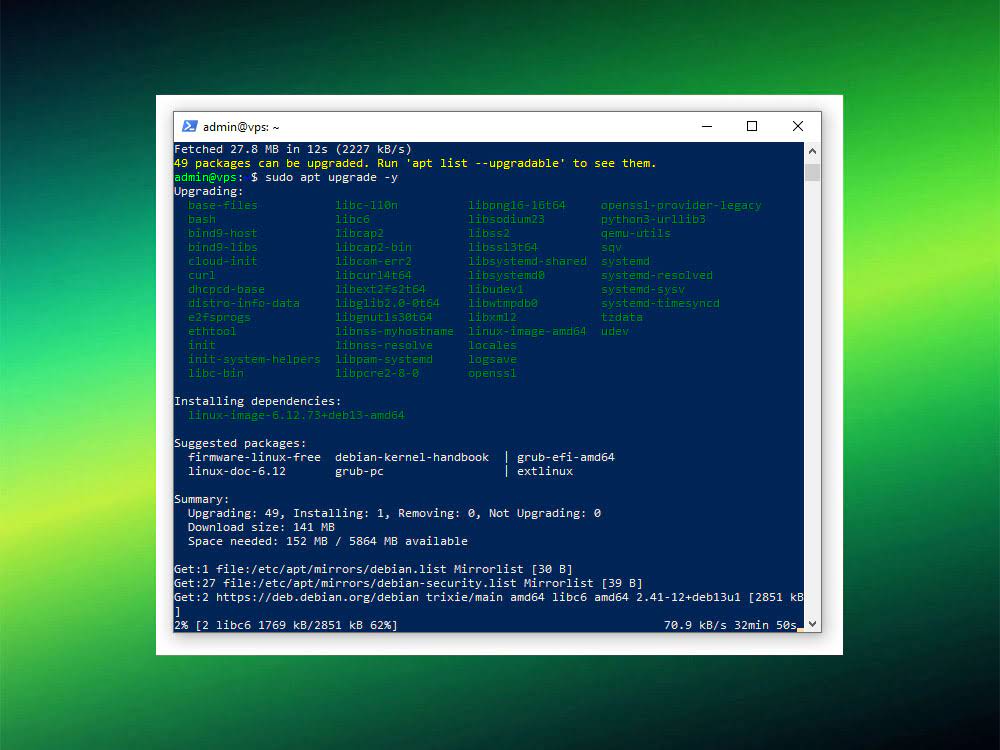

Шаг 2. Обновляем систему

На свежем VPS почти всегда есть пакеты, которые нужно обновить. Это быстро и полезно.

sudo apt update

sudo apt upgrade -yЕсли после обновления просят перезагрузку — лучше сделать её сразу:

sudo reboot

Шаг 3. Создаём пользователя и даём sudo

Работать под root — это традиция из времён, когда в подъезде оставляли ключ под ковриком. Правильнее: отдельный пользователь + права sudo.

1) Создаём пользователя

sudo adduser admin2) Даём права sudo

sudo usermod -aG sudo adminПроверка: пробуем переключиться и выполнить команду с sudo:

su - admin

sudo whoamiЕсли выводит root — всё нормально. Возврат назад:

exitВажно: не отключай root-доступ по SSH, пока не убедился, что вход под новым пользователем работает.

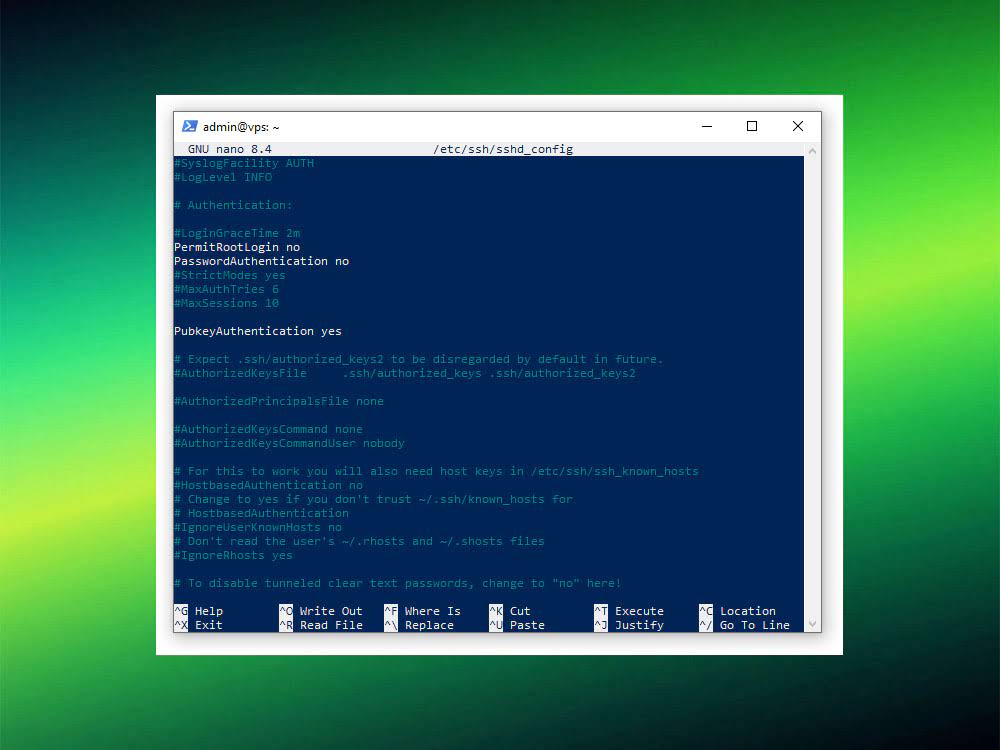

Шаг 4. Базовая защита SSH

Минимальная защита — отключить вход root по SSH. Это не «магия безопасности», но резко сокращает шум от ботов.

Открываем конфиг SSH:

sudo nano /etc/ssh/sshd_configНаходим (или добавляем) строки:

PermitRootLogin noСохраняем файл и перезапускаем SSH:

sudo systemctl restart sshПроверка: открой новое SSH-окно и попробуй зайти как admin. Только когда убедился, что всё ок — продолжаем дальше.

Если страшно: просто сделай этот шаг последним. Но лучше сделать сразу, пока сервер не стал чьим-то «проектом выходного дня».

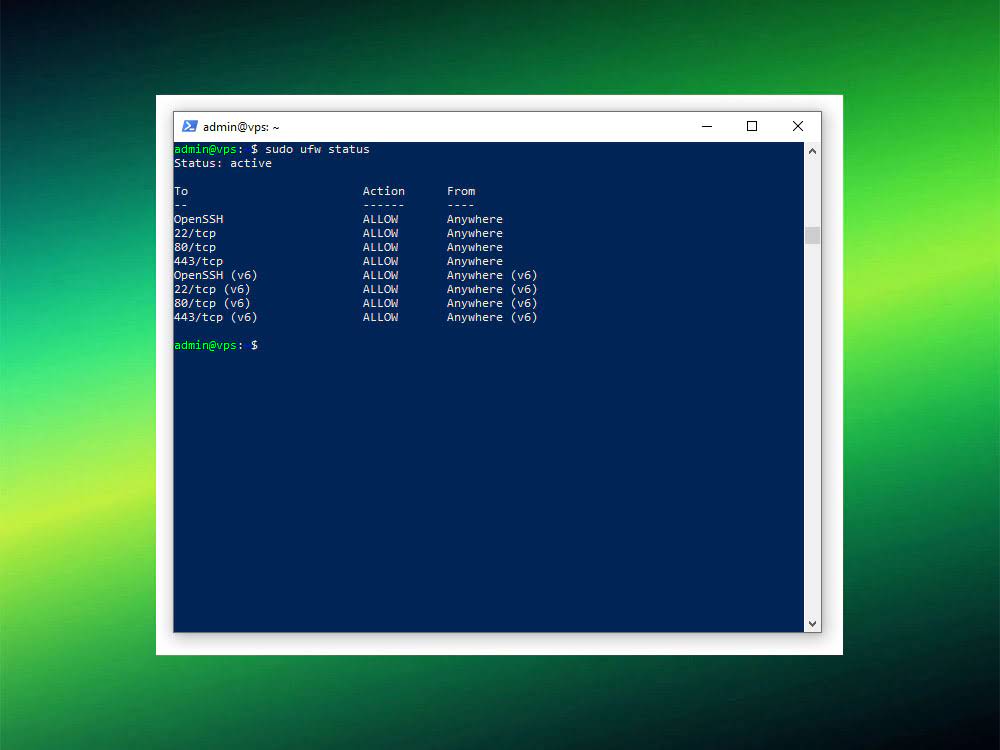

Шаг 5. Включаем UFW и не блокируем себе вход

UFW — простой фаервол. Важное правило: сначала разрешаем SSH, потом включаем.

1) Разрешаем SSH

Если SSH у тебя на стандартном порту:

sudo ufw allow OpenSSHЕсли SSH у тебя на нестандартном порту (пример — 22222):

sudo ufw allow 22222/tcp2) Разрешаем веб (если сервер под сайты)

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp3) Включаем UFW

sudo ufw enable4) Проверяем правила

sudo ufw status

Не усложняй: на первом этапе этих правил достаточно. Остальное добавляется по мере необходимости.

Шаг 6. Проверяем диск и память (и при необходимости добавляем swap)

Три команды, которые экономят время на ровном месте.

Свободное место на диске:

df -hПамять и swap:

free -hЕсли RAM мало (например, 1 ГБ) и swap нет — можно добавить простой swap-файл на 1–2 ГБ.

Быстрый swap на 1 ГБ

sudo fallocate -l 1G /swapfile

sudo chmod 600 /swapfile

sudo mkswap /swapfile

sudo swapon /swapfileЧтобы swap включался после перезагрузки:

echo '/swapfile none swap sw 0 0' | sudo tee -a /etc/fstabПроверка:

free -hВажно: swap — не замена оперативке. Но как страховка для маленьких VPS — полезен.

Итоги

-

Проверили IP и интерфейс сервера.

-

Обновили систему и при необходимости перезагрузили VPS.

-

Создали пользователя

adminи дали ему права sudo. -

Сделали базовую защиту SSH (отключили root-login).

-

Включили UFW и оставили нужные порты.

-

Проверили диск/память и при необходимости добавили swap.

Вывод: этот чек-лист — минимальная «прививка» для VPS. После него сервер уже не выглядит как открытая дверь, а администрирование становится спокойнее и предсказуемее.